Настройка стенда

Class: KOMRAD

Date: 09-03-2025

Topics: #VM #KOMRAD #SIEM #SOC

Что будет?

Установим необходимые машины и настроим на них сеть

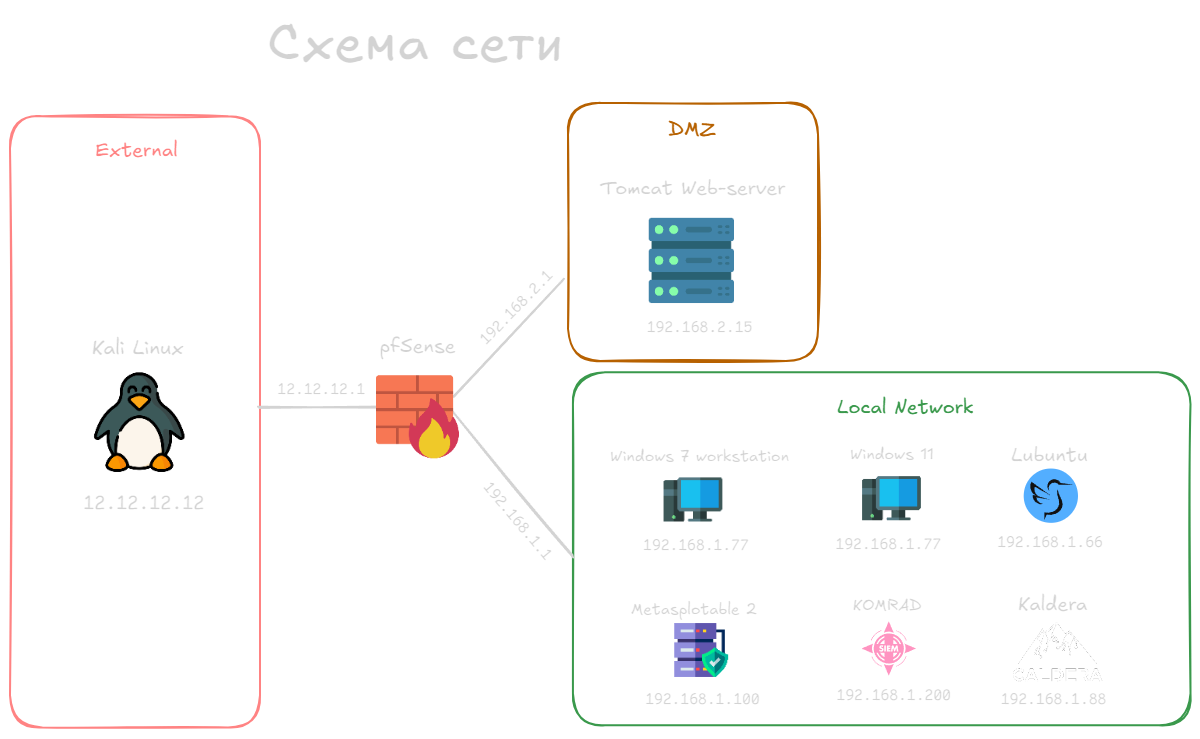

Сети

| Идентификатор внутренней сети в VirtualBox | Сетевые диапазоны |

|---|---|

| intnet | 192.168.1.0/24 |

| DMZ | 192.168.2.0/24 |

| external | 12.12.12.0/24 |

Виртуальные машины

| № | Виртуальная машина | Используемое ПО | Учетные записи | IP |

|---|---|---|---|---|

| 1 | Kali | СКАНЕР-ВС 6 (устанавливается в рамках отдельной лабораторно й работы) **http://localhost Metasploit Framework Nmap |

Linux Пользователь: kali Пароль: kali СКАНЕР-ВС 6 Пользователь: admin Пароль: admin |

Профиль external 12.12.12.12 Профиль intnet 192.168.1.10 Профиль DMZ 192.168.2.10 |

| 2 | pfSense | Web-UI Пользователь: admin Пароль: pfSense |

Профиль external 12.12.12.1 Профиль intnet 192.168.1.1 Профиль DMZ 192.168.2.1 |

|

| 3 | Metasploitable 2 | Linux Пользователь: msfadmin Пароль: msfadmin |

Профиль intnet 192.168.1.100 Профиль DMZ 192.168.2.100 |

|

| 4 | Tomcat | www (8080) ssh (22) |

Linux Пользователь: user Пароль: user |

Профиль DMZ 192.168.2.15 |

| 5 | Windows 7 | Windows Пользователь: user Пароль: user |

Профиль intnet 192.168.1. | |

| 6 | Lubuntu | Пользователь: user Пароль: user |

Профиль intnet 192.168.1.66 | |

| 7 | Caldera | Пользователь: user Пароль: user |

Профиль intnet 192.168.1.88 |

|

| 8 | KOMRAD | Пользователь: user Пароль: user |

Профиль intnet 192.168.1.200 |

|

| 9 | Windows 11 | Пользователь: user Пароль: user |

Профиль intnet 192.168.1.77 |

Последовательность действий по настройке

- Импортируем pfSense, Tomcat, kali, metasploitable 2 в VirtualBox.

- Через pfSense пропингуем Машины, чтобы проверить работу сети

- На Kali Linux переходим по адресу 12.12.12.1:8080, мы должны увидеть что Tomcat успешно запущен